Sreda, 8. 5. 2024, 17.47

11 mesecev, 1 teden

LockBit: znano je, kdo je zloglasni heker, zanj ponujajo astronomsko nagrado

Nekoliko ironično je, da je Dmitri Korošev dolgo ponujal nagrado v višini desetih milijonov ameriških dolarjev vsakemu, ki bi lahko razkril njegovo identiteto, zdaj pa enako nagrado za informacije, ki bi vodile do njegovega prijetja in obsodbe, ponujajo ameriški organi pregona.

Britanska Nacionalna agencija za boj proti kriminalu (NCA) je pravkar razkrila ime in priimek ter obraz vodje Lockbita, po mnenju mnogih državnih organov pregona daleč najškodljivejše kiberkriminalne združbe na svetu. Kot prvi mož LockBita je bil identificiran 31-letni državljan Rusije Dmitri Jurjevič Korošev, ki je bil do zdaj znan zgolj kot LockBitSupp, anonimni administrator in glavni razvijalec izsiljevalskih virusov zloglasne internetne mafije.

Kot so javno oznanili pri britanski NCA (vir), je bil 31-letni Rus Dmitri Jurjevič Korošev po skupni operaciji mednarodnih organov pregona uvrščen na seznam sankcioniranih posameznikov, kar pomeni, da bo v nekaterih državah zamrznjeno njegovo premoženje, prav tako pa ne more več potovati v določene države.

Razlog za sankcije je bila ugotovitev, da je Korošev v resnici zloglasni LockBitSupp, administrator in glavni razvijalec kiberkriminalne združbe LockBit.

Kaj počne Lockbit?

Internetna mafija Lockbit deluje od leta 2019, razvila pa je istoimenski izsiljevalski virus, ki po okužbi zašifrira podatke na žrtvinem računalniku in za odklep zahteva odkupnino, a ne le to, podatke tudi ukrade in žrtvi grozi, da bodo v primeru neplačila odkupnine javno objavljeni na spletu.

Hekerji, povezani s kiberkriminalno združbo LockBit, so napadali predvsem institucije, organizacije in podjetja, za katere so vedeli, da bi jim zaklep podatkov z izsiljevalskim virusom ali povzročil ogromno škode ali pa izredno ogrozil njihovo delovanje, kot so bolnišnice ter logistična in podjetja s področja energetike, na primer.

Hekerji, povezani s kiberkriminalno združbo LockBit, so napadali predvsem institucije, organizacije in podjetja, za katere so vedeli, da bi jim zaklep podatkov z izsiljevalskim virusom ali povzročil ogromno škode ali pa izredno ogrozil njihovo delovanje, kot so bolnišnice ter logistična in podjetja s področja energetike, na primer.

Izsiljevalski virus LockBit je tudi temelj poslovnega modela skupine Lockbit, saj ga v zameno za plačilo v uporabo ponuja drugim kiberkriminalcem oziroma jim ga prodaja kot storitev, pri čemer "naročnik" združbi Lockbit plača za izvedbo kibernetskega napada na želeno tarčo.

Z izsiljevalskim virusom LockBit je bilo po podatkih NCA napadenih več kot sto bolnišnic in drugih zdravstvenih ustanov po vsem svetu, več kot 2.100 žrtev pa se je s kiberkriminalci tudi pogajalo o plačilu odkupnine.

Lockbit je bil v zadnjih dvanajstih mesecih odgovoren za četrtino vseh kibernetskih napadov po vsem svetu, navajajo pri NCA. Kanadski obveščevalci so medtem lani ocenili, da je Lockbit povzročil skoraj polovico vseh napadov z izsiljevalskimi virusi.

Žrtve so Lockbitu in njihovim strankam po ocenah ameriških oblasti do zdaj plačale že za skoraj pol milijarde evrod odkupnin, od tega naj bi si kar petino, torej skoraj sto milijonov evrov, prisvojil Korošev.

Združene države Amerike so proti Koroševu vložile obtožnico, ki ga bremeni kar 26 kaznivih dejanj, povezanih z goljufijo, izsiljevanjem in uničevanjem računalniških sistemov.

Združene države Amerike so proti Koroševu vložile obtožnico, ki ga bremeni kar 26 kaznivih dejanj, povezanih z goljufijo, izsiljevanjem in uničevanjem računalniških sistemov.

Poslovna škoda, ki jo je napadenim podjetjem in organizacijam z zaklepanjem njihovih podatkov in onemogočanjem normalnega delovanja povzročil Lockbit, je sicer še za red velikosti višja in se meri v milijardah evrov.

Združene države Amerike za Koroševa ponujajo nagrado v višini kar deset milijonov dolarjev

Pri NCA so razkrili, da so njihovi partnerji v Združenih državah Amerike za informacije, ki bi vodile do prijetja in obsodbe 31-letnega Rusa, ponudili kar deset milijonov ameriških dolarjev, kar je približno 9,3 milijona evrov.

Zoper Koroševa so tožilci v ZDA, kjer je LockBit izvedel največ najbolj škodljivih napadov, sicer vložili obtožnico, ki obsega 26 točk, med drugim pa ga bremeni več poskusov goljufij, izsiljevanja, izsiljevanja z občutljivimi podatki, povzročanja škode na računalniških sistemih.

Če bi se Korošev udeležil sojenja v ZDA – malo je sicer verjetno, da bo to storil prostovoljno – in bil spoznan za krivega vse očitanih mu kaznivih dejanj, bi bil lahko obsojen na kar 185-letno zaporno kazen, plačati pa bi moral tudi denarno kazen v znesku več milijonov dolarjev.

LockBit je pred tremi meseci že utrpel velik udarec

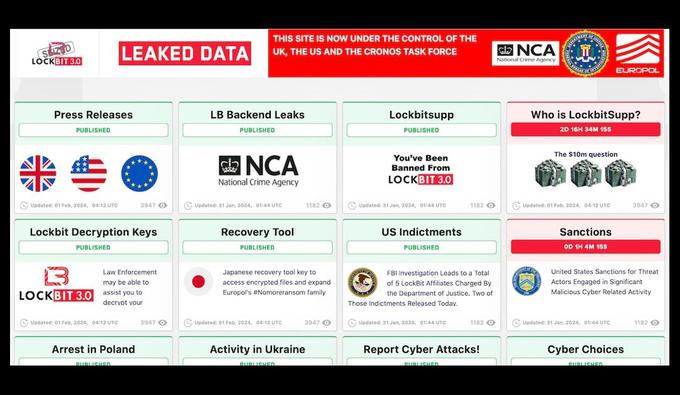

Mednarodni organi pregona na čelu z NCA, FBI in Europolom so medtem že februarja letos razkrili rezultate operacije Cronos, katere glavni cilj je bil prekiniti dejavnosti kiberkriminalne združbe Lockbit, identificirati odgovorne osebe in pomagati njihovim žrtvam.

Sodelujočim v operaciji Cronos je uspelo vdreti v omrežje združbe Lockbit na temnem spletu in prevzeti nadzor nad njihovo glavno spletno stranjo, pridobili pa so tudi več kot tisoč ključev za dešifriranje ukradenih podatkov in seznam strank, ki so vodstvu Lockbita plačevale za uporabo izsiljevalskega virusa oziroma kibernetske napade.

Lockbitova spletna stran na temnem spletu po tem, ko so nadzor nad njo prevzeli organi pregona, na kar opozarja tudi sporočilo v pasici na vrhu spletne strani.

Lockbitova spletna stran na temnem spletu po tem, ko so nadzor nad njo prevzeli organi pregona, na kar opozarja tudi sporočilo v pasici na vrhu spletne strani.

Iz Europola so dodatno sporočili, da so ob zasegu infrastrukture in spletne strani, na kateri so bili objavljeni podatki, ki jih je Lockbit po okužbi z izsiljevalskim virusom ukradel žrtvam, ugasnili 34 strežnikov, zamrznili več kot dvesto denarnic za kriptovalute, ki so bile uporabljene za nakazila odkupnin, in zaprli več kot 14 tisoč uporabniških računov različnih spletnih storitev, ki so jih hekerji uporabljali za izvrševanje kibernetskih napadov.

Operacija sicer ni potekala samo na (temnem) spletu, temveč tudi v resničnem življenju. V Ukrajini so organi pregona februarja aretirali dve osebi, očeta in sina, ki ju sumijo partnerstva z vodstvom organizacije Lockbit, eno osebo pa so aretirali tudi na Poljskem. Pri NCA pričakujejo, da bo zaradi razkritja seznama strank oziroma naročnikov kibernetskih napadov sledilo še več aretacij.

Ameriško pravosodje je na dan razkritja rezultatov operacije Kronos vložilo tudi obtožnico proti dvema domnevnima članoma Lockbita, Rusoma Arturju Sungatovu in Ivan Kondratievu, v kiberkriminalnem podzemlju sicer kar znanemu hekerju z vzdevkom Bassterlord. Oba naj bi izsiljevalski virus uporabljala za napade na različna podjetja in organizacije v ZDA in Portoriku.

Preberite tudi: